Abbiamo rilasciato da poco la versione 3.5 di application_traceroute, con un ottima capacità di ricostruzione dello stack tecnologico ma smart_crawler è rimasto indietro e diciamocelo la capacità di detection lascia a desiderare.

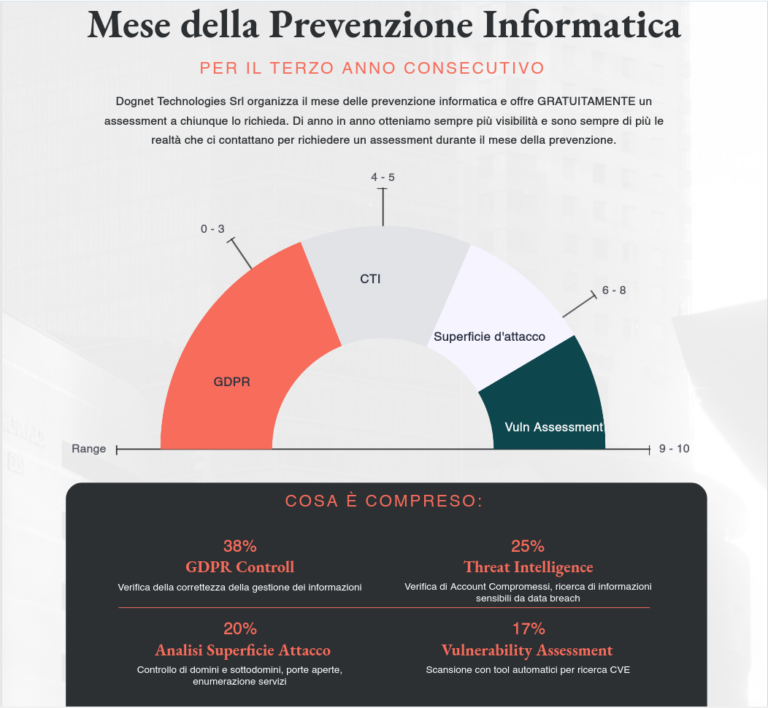

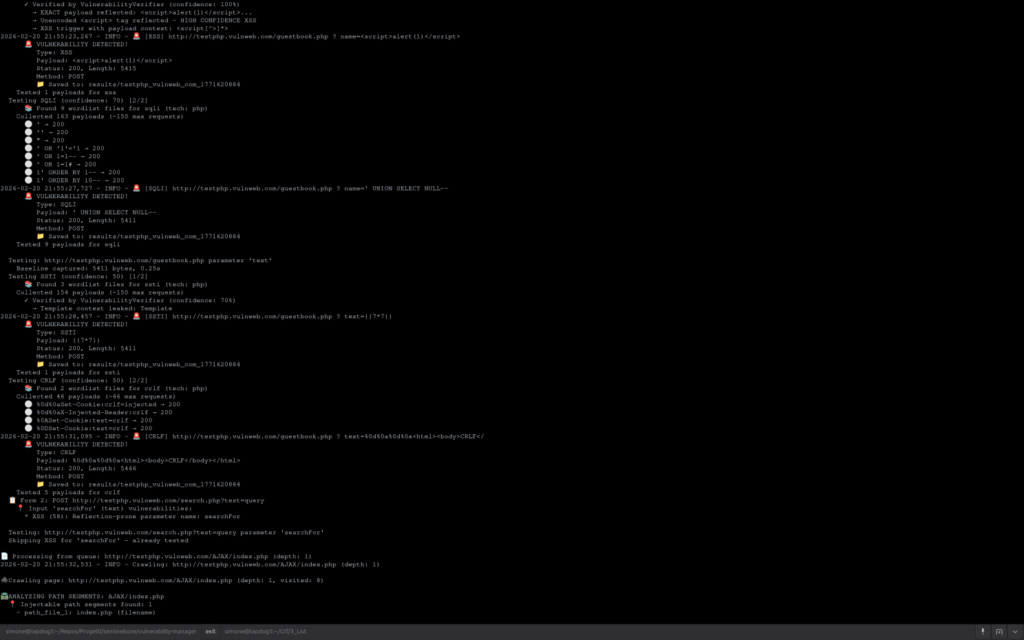

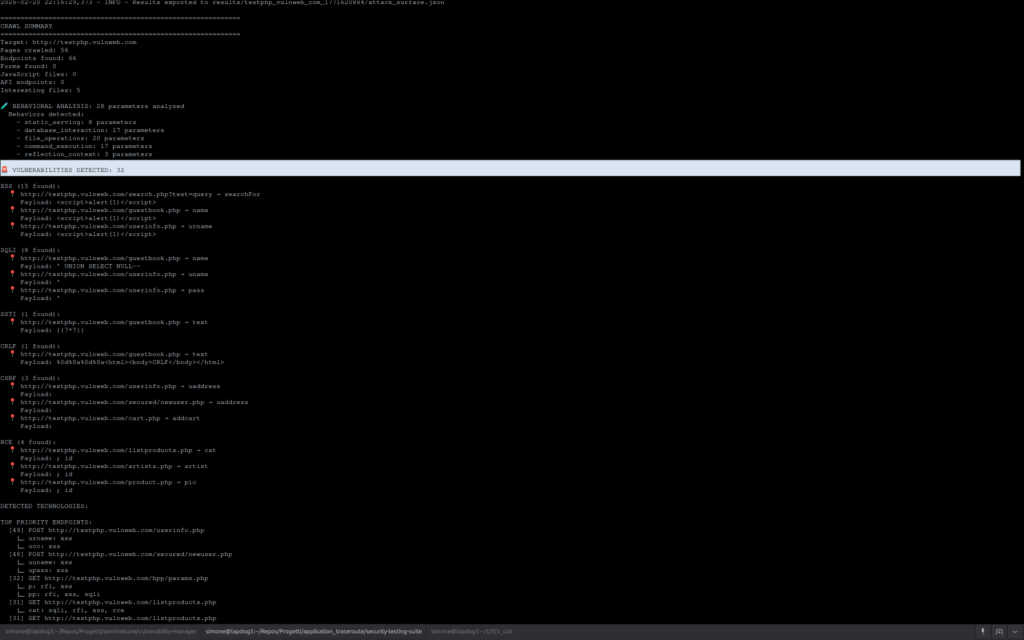

Ma, come sempre, i lavori non si fermano e si continua a sviluppare/testare/produrre… Stiamo sviluppando la versione 4.0 dove abbiamo introdotto dei super algoritmi (Baesyan, Entropia di Shannon, Tassonomia avanzata etc etc) degni di Stanford o del MIT (senza mica esagerare…) e abbiamo decisamente migliorato sia traceroute che smart_crawler, ora vi voglio mostrare gli ultimi risultati di test compiuti su https://testphp.vulnweb.com. Cercando in rete i report disponibili per vulnweb quello che dimostra più findings è quello di Acunetix (acunetix!!!) con ben 39 vulnerabilità confermate ma alcune di poco interesse come php datato, cookie e altre vulnerabilità minori.

Smart_crawler ne ha scovate e confermate ben 32, cioè un risultato prossimo a quello di tool blasonati, senza spendere un € .

Va inoltre ricordato che lo stesso punto di iniezione (cioè lo stesso parametro incontrato dal crwaler) non viene più testato (skip) se è già stato incontrato utilizzando questa logica:

Non c’è un “numero di skip” fisso — il sistema usa un limite di URL unici su cui testare lo stesso parametro per la stessa vulnerabilità. Una volta raggiunto il limite, il parametro viene sempre skippato.

Limiti base per URL unici:

| Tipo | URL max |

|---|---|

| RCE | 30 |

| SQLi | 28 |

| XXE / SSTI / LFI | 25 |

| LDAPi / XPath | 22 |

| Open Redirect / altri | 20 |

| CRLF | 18 |

| XSS / CSRF | 15 |

Poi vengono applicati moltiplicatori:

- Confidence ≥ 80% → +30% (es. SQLi diventa 36)

- Confidence ≥ 65% → +15%

- Confidence < 45% → -30%

- Sito > 100 endpoint → scala fino a +50%

- Sito < 10 endpoint → minimo garantito a 25 Logica per URL identici: il parametro viene skippato immediatamente se è già stato testato sullo stesso URL (stesso

schema+host+path, senza query string), indipendentemente dal limite.

questo velocizza molto la scansione evitando inutili sprechi di tempo. L’utilizzo è quello di sempre, potete usare prima application_traceroute per rilevare lo stack tecnologico e generare dei bypass validi in formato json che poi possono essere presi come input da smart_crawler oppure potete eseguirlo direttamente senza bypass.

Una feature interessante che mi preme esaltare è la gestione delle wordlist e dei payload. Io sono solito usare le classiche SecList, Fuzzdb e PayloadAllTheThings, le ho tutte sotto una directory e passo la path come argomento a smart_crawler, ma se avete una vostra personale directory e le sottodirectory le nominate con i nomi delle vulns (lfi, xss, sqli etc) e i file al loro interno li nominate con qualcosa come sqli_mysql.txt o lfi_linux.txt, smart_crawler userà i payload presenti nei vostri file in modo mirato, se ci sono più file per le stesse vulns crea una lista “sort | uniq” e inoltre creerà delle mutazioni dei payload alimentando una lista interna dei più utili.

Se volete testare la prima versione stabile:

git clone https://github.com/Dognet-Technologies/application_traceroute.git

cd application_traceroute

git checkout v4.0-suite-stable

python3 -m venv venv

source /venv/bin/activate

pip install -r requirements.txt

cd security-testing-suiteOra avete il vostro ambiente virtuale e potete richiamare direttamente il tool senza lanciare lo script. La versione 4.0 rappresenta un passo in avanti molto importante ed è in sviluppo attivo costante e potete avere nuove feature e correzioni di bug nel giro di poche ore quindi abbiate pazienza se trovate appunto dei bug o se al momento in cui clonate il repository ci sono errori, riprovate dopo un ora e probabilmente avrete il tool funzionante. Fino al momento del rilascio stabile ci sono commit su commit!

Abbiamo implementato il sistema di licenze, se volete testare la versione 4.0 potete usare questa chiave:

DOGNETX0EV-8IAM-AW64-DJNZfreeSe vi interessa la versione con GUI ( ha qualche feature in più come reporting avanzato, ricostruzione grafica con lo stack tecnologico e descrizione) contattaci per mail a info@dognet.tech oppure contatta il team vendite qui sotto!

CONTATTACI